/********

Dies ist ein temporär stabiler Explainer über die Pfadgelegenheit. Ich editiere hier immer mal wieder rum, nicht wundern.

********/

Keine Angst! Der Begriff der Pfadgelegenheit ist das, was du dir intuitiv genau jetzt darunter vorstellst. Du stehst an einem Punkt eines Weges und von diesem Weg gehen mehrere andere Wege ab. Pfadgelegenheiten. Wo werden sie dich hinführen, wirst du fragen? Zu anderen Pfaden, zu anderen Pfaden.

Den Erleuchtungsmoment hatte ich, als ich mal zusammen mit meiner Freundin den Weidetorkreisel in Hannover zu Fuß überqueren wollte (blöde Idee). Das ist ein Autokreisel mit zwei bis drei Spuren und eine davon mündet in einer Autobahnauffahrt. Fußgängerampeln gibt es da nicht, also warteten wir am Straßenrand auf autofreie Gelegenheiten, um die jeweils aktuell vorunsliegende Straße zu überqueren und in all diesem Chaos erkannte ich mein Leben wieder. So bewege ich mich im Leben fort: Einbegriffen in Infrafrastrukturen, die ich nur zum Teil kontrollieren kann und dort, Zug um Zug, pfadopportunistisch auf die jeweils nächste Pfadgelegenheit lauernd.

In einer ersten Annäherung könnte man vielleicht sagen, dass Pfadgelegenheiten nützliche Konstellationen im Zusammenspiel der uns zur Verfügung stehenden Infrastrukturen sind.

Ob wir vor dem Herd stehen und etwas kochen wollen, ob wir am Computer mit Programmen arbeiten, ob wir durch eine Stadt navigieren oder ein Haus bauen: Überall wird unser Leben ermöglicht, reguliert und verhindert durch Pfadgelegenheiten. Und plötzlich sind sie überall.

Ich habe das Wort ganz beiläufig bei meiner Abkehr vom Individualismus erfunden und hatte es kaum beachtet, weil es so unscheinbar ist.

Jedenfalls setzte ich das Wort dann ein bisschen zum Nachdenken ein und dann puzzelte sich alles plötzlich ganz schnell zusammen: Pfadgelegenheiten sind der Missing Link zwischen Mensch und Netzwerk.

Der Ausgangspunkt: das Individuum

Versucht es mal: Man kann das Netzwerk nicht mit dem Subjektentwurf des Individuums zusammenbringen, jedenfalls nicht sinnvoll. Ganz grob geht die Erzählung doch so: Du bist ein Geist/eine Intelligenz in einem Körper und der Körper ist in einer Welt und in der Welt gibt es Objekte. Das Individuum hat „Agency“ oder „Freiheit“ in dieser Welt, insofern es fähig ist, sich in der Welt frei zu bewegen und das schließt die Fähigkeit ein, Objekte durch seinen Willen zu kontrollieren. Das ist der heroische Subjektentwurf, von dem wir runterkommen müssen, wenn wir ein vernetzes Subjekt denken wollen.

Ich hatte in Krasse Links No 42 ein Paper von analytischen Philosoph*innen besprochen, die versucht haben, dieses Modell von Agency einmal genau zu definieren und dabei heillos scheiterten.

Sie definieren Agency als „an input-output system’s capacity to steer outcomes toward a goal“ und destillieren daraus vier Kriterien: ein Agent hat Agency, wenn „it has (1) a boundary, (2) is the source of its own actions, (3) has a goal, and (4) adaptively selects outputs based on inputs„.

Es macht Spaß zu lesen, wie sie durch jeden dieser Punkte steppen und daran scheitern, diese Fragen „objektiv“ zu beantworten, aber zur Anschauung hier der Abschnitt über die Zuordbarkeit von Handlungen:

For instance, a wall being knocked over by a wrecking ball could be understood as taking the action of being knocked over. However, the source of this action (and the corresponding potential energy) did not ultimately originate in the wall, but rather in the wrecking ball and its operator.

Und was ist mit dem Chef des Operators, der ihm den Befehl gab, die Mauer abreißen? Was ist mit der Kapitalist*in, gemäß deren Plänen die Wand abgerissen wird? Etc.

Kenton et al. (2023) recently develop a causal account that determines which entities in a causal model might be said to satisfy roughly this property. The difficulty, as Kenton et al. note, is that reaching a conclusion about the source of action in a causal model rests entirely on the choice of causal variables. In this way, identifying whether a given subsystem originates its own action depends on an independent, unrelated choice: the causal variables. Kenton et al. state directly: ”Note [discovering an agent in a causal model] is relative to a frame – a choice of variables that appear in our causal model” (p. 2, Kenton et al., 2023).

Je genauer man hinschaut, sind Grenzen immer nur behauptet, ist der Beweger immer schon bewegt, das Ziel niemals komplett das Eigene und Adaption immer wechselseitig. Dieses Paper ist eine anschauliche Dekonstruktion der Ideologie des Individuums, aber ohne zu merken. […]

Es scheint fast so, als wäre der Agent nie der Agent, sondern immer nur der „Agent plus Welt“ und als residiere die Agency nicht im Agenten, sondern … in seinen Beziehungen zur Welt? Doch das ist halt im „Reference Frame“ des Individuums schlicht nicht darstellbar.

Dass wir über Netzwerkgraphen von Personen oder Institutionen, also Objekten, nicht hinausgekommen sind, hat einen einfachen Grund: All unsere Begriffe, Konzepte, Kategorien und Selbstentwürfe widersprechen der Vorstellung der Eingebundenheit. Und das wiederum liegt daran, dass sie zu einem Großteil auf dem Subjektentwurf des Individuums basieren und daran scheiterten auch die analytischen Philosophen. Sie kamen selbst nicht aus dem Subjektentwurf raus, obwohl seine Inkonsistenz ihnen vor Augen lag, denn dafür hätten sie erst ihr eigenes Modell von sich selbst in frage stellen müssen. Und sowas tut man ja in der analytischen Philosophie bekanntlich nicht.

Here is the thing: Das Individuum ist nicht nur abzulehnen, weil es inhärente faschistische Tendenzen hat und nicht nur weil es nicht netzwerkfähig ist, sondern auch, weil es, sorry, einfach Bullshit ist. Das Individuum ist eine männlich-hegemoniale Machtphantasie und als Modell unserer Subjektivität inkonsistent und extrem verzerrend.

Trotzdem ist das Individuum zumindest in unseren Kreisen ziemlich Hegemonial und das ist ein Problem, denn das heißt: wir alle haben von klein auf gelernt, uns als Individuen zu erzählen, weswegen uns das Netzwerkdenken erstmal fremd und ungewohnt vorkommt. Aber ich habe festgestellt, dass es, wenn man es ein bisschen einübt, auch sehr intuitiv ist und im Gegensatz zum Individuum/Agenten auch erstaunlich konsistent und wenn man es länger anwendet, dann merkt man bald, dass das Individuum eigentlich ein Bug im Betriebsystem unseres Denkens ist, der die Sicht auf die Gesellschaft verhindert.

Mit unseren bisherigen Netzwerkdenken haben wir schon vieles zu beschreiben gelernt: Personennetzwerke oder „Kommunikationsnetzwerke“, Infrastrukturnetzwerke, biologische Netzwerke. Aber das eigentliche Potential des Netzwerkdenken liegt in der Beschreibung der überpersonalen Netzwerke, in die wir eingebunden sind. Die „Strukturen“. Wir haben nie wirklich gelernt, uns selbst im Verhältnis zur Gesellschaft zu erzählen und damit auch zu sehen.

Aber um dahin zu kommen, müssen wir erst das Individuum überwinden. Das machen wir zum einen durch die Schaffung der semantischen Pfadalternative „Dividuum“ (Ausführlicher Explainer). Kurzversion: Das Dividuum ist ein Netzwerkknoten ohne Agency, vollkommen definiert durch seine Milliarden Verbindungen.

Dieser Text ist quasi der zweite Schritt: die Pfadgelegenheit zu denken. Die Pfadgelegenheit ist der wichtigste Begriff von allen. Erst mit der Pfadgelegenheit können wir den Subjektentwurf des Indviduums vollständig ersetzen und das tun wir, indem wir die „Agency“ des Dividuums und damit auch seine gesellschaftlich aggregierte Handlungslogik in die Kanten des Netzwerks verlegen.

Was ist eine Pfadgelegenheit?

Im Gegensatz zum Individuum, das sich selbst als handelnden „Agent“ begreift, hat das Dividuum seine Agency an die „Pfadgelegenheit“ ausgelagert. Die Pfadgelegenheit ist quasi ein dezentrierter Subjektentwurf: Statt ein Agenten-Modell haben wir ein Dividuums-Welt-Interaktions-Modell.

Das Wort Pfadgelegenheit ist einerseits einfach und intuitiv, aber andererseits auch theoretisch anspruchsvoll und komplex und fungiert deswegen wie ein „semantischer Hack“: Egal, wie tief man einsteigt, die intuitive Handlichkeit bleibt erhalten.

Die beste Überblicks-Zusammenfassung, was eine Pfadgelegenheit ist und umfasst, findet sich in Krasse Links 68.

der begriff der „pfadgelegenheit“ ist der versuch, das amalgam aus handlung und den dafür notwendigen infrastrukturen in einen netzwerkfähigen begriff zu verpacken und so menschliche handlungen wieder an die gesellschaftlichen strukturen rückzukoppeln.

die grundannahme: du kannst nur handeln, wenn es einen weg dazu gibt. wir gehen nicht „unseren“ pfad, wir entscheiden uns zwischen materiell gegebenen pfaden.

„pfadgelegenheit“ ist so ein einfaches, unscheinbares wort, aber auch so extrem nützlich. hier ein paar beispiele:

wir haben damit eine pfadgelegenheit für eine infrastrukturbewusstere semantik:

eine pfadsetzung ist eine pfadentscheidung aus einer gegebenen menge aus pfadgelegenheiten, die rückblickend zur pfadabhängigkeit wird.

zum netzwerk werden pfadgelegenheiten, wenn man versteht, dass der ganze sinn von pfadgelegehheiten ist, neue pfadgelegenheiten zu ermöglichen.

bonusnutzen: das denken in pfadgelegenheiten entfaltet implizit und ganz automatisch eine räumliche und historische struktur, die sich durch pfad-abhängigkeiten beschreiben lässt und damit implizit auch macht abbildet. das funktioniert sowohl für materielle wie für semantische infrastrukturen.

beispiel: die einfach scheinende handlung: „nudeln kochen“ können wir mithilfe der „pfadgelegenheiten/pfadabhängigkeiten“-semantik in ein beliebig feingranulares netzwerk aus logistikunternehmen, wasserrohren, stromkabeln, historischen ereignissen, kraftwerken, weizenfeldern und arbeitsbedingungen in anderen ländern auffalten.

semantische pfadgelegenheiten:

jedes wort, jeder satz, jeder gedanke ist pfadgelegenheit für weitere semantische pfadgelegenheiten.

jedes wissen bereitet pfadgelegenheiten für neues wissen. aber auch semantische pfadgelegenheiten haben materielle pfadabhängigkeiten. bücher im elternhaus, medienkonsum, schulalltag, der vermittelte „wert von bildung“ etc.

auch: verschwörungstheorien bieten pfadgelegeheiten in andere verschwörungstheorien, „rabbitholes“ bestehen aus semantischen pfadgelegenheiten.

das netz aus semantischen pfadabhängigkeiten in das wir reingeboren wurden, ist die matrix in der wir leben. wir haben nicht genug abstand dazu, sie zu hinterfragen. jedenfalls nicht „individuell“. auch hier sind wir auf pfadgelegenheiten angwiesen, auf andere kritische beobachter*innen und ihren alternativen semantischen pfadgelegenheiten zur erklärung der welt.

aus all dem ergibt sich die endgültige dekonstruktion des „individuums“. es gibt kein ungeteiltes res cogitans, alles ist res extensa. das dividuum ist der schnittpunkt aus milliarden netzwerken. es lebt nicht nur in seiner infrastruktur, das dividuum _ist_ seine infrastruktur.

ich nenne das „relationaler materialismus“. es ist im grunde eine fusion aus sience & technology studies und graphentheorie, inspiriert von spinoza, deleuze und donna haraway.

wer das spannend findet, kann meinem newsletter folgen, wo ich diese redepraxis selbst einübe und immer mal wieder weiterentwickle.

Eine Pfadgelegenheit ist immer materiell, aber sie ist immer auch semantisch, denn unsere Perspektive ist niemals „individuell“, sondern immer dividuell. Weil wir keine Individuen sind, die „aus dem Kopf“ oder „aus dem Bauch“ heraus entscheiden, sondern Dividuen, die einander beobachten, wie sie Pfadgelegenheiten wahrnehmen, folgen wir einander auf mehr oder minder etablierten und mehr oder minder populären Nutzenpfaden durchs Leben und erzählen uns die Richtigkeit unserer Pfadentscheidungen entlang der Rechtfertigungserzählungen, die wir dabei so aufgeschnappt haben.

Auch praktisch: Der Begriff ist skalenfrei: Die Pfadgelegenheit ist genauso das Jobangebot, der nächste Zug beim Schach, die Investition, die Beziehungsofferte, die Gelegenheit, ein anderes Land anzugreifen, der Link, oder die vor uns liegende Autobahnausfahrt.

Pfadgelegenheiten bestehen aus Pfadgelegenheiten, denn damit etwas funktioniert, muss immer erst etwas anderes funktionieren, etc. Und wenn das dann funktioniert, bauen andere Pfade darauf auf, etc. … Ich könnte den ganzen Tag über die Vorzüge dieses Begriffs schwärmen.

Hier eine vorläufige Definition:

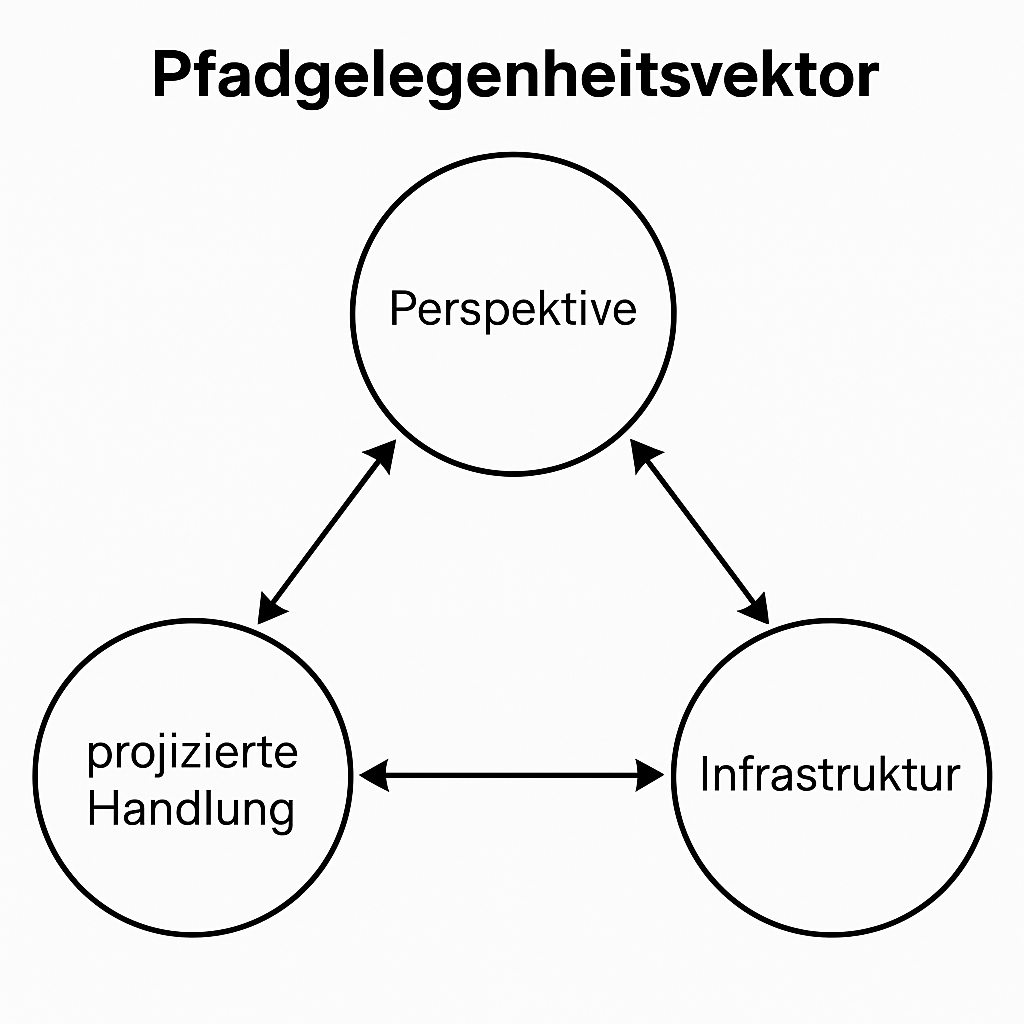

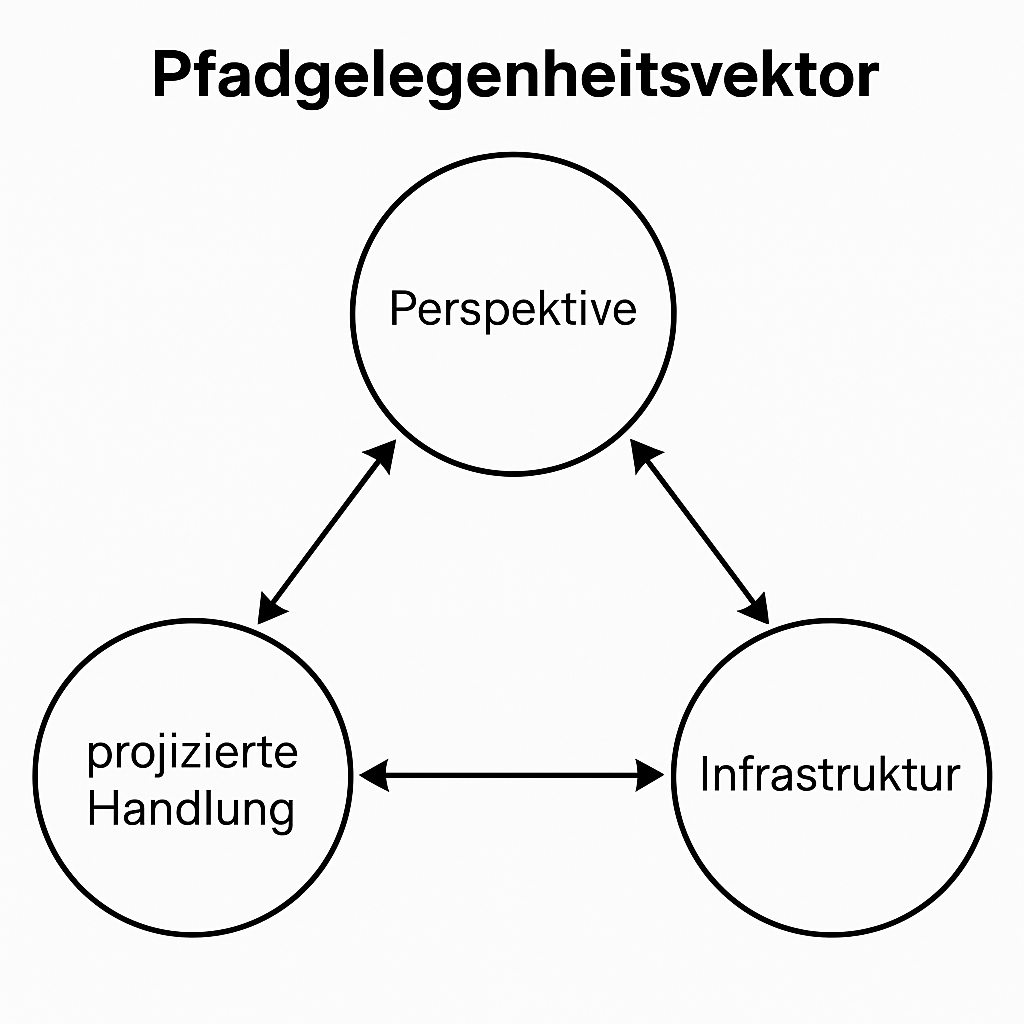

Pfadgelegenheit bezeichnet den interdependenten Vektor aus Perspektive, projizierter Handlung und dafür notwendiger Infrastruktur, durch den sich an einem konkreten Ort zu einer konkreten Zeit unsere „Agency“ entfaltet.

- Perspektive: Das heißt der spezifische materielle Kontext: Klar, die Relevanz und Plausibilität von Pfadgelegenheiten verändert sich durch die dir zugängliche materielle Infrastruktur. Aber auch der spezifische semantische Kontext macht die Perspektive aus: je nach deinem spezifischen Wissen, deiner spezifischen kulturellen Prägung und deinen spezifischen Plänen, siehst du unterschiedliche Pfadgelegenheiten in derselben Welt.

- projizierte Handlung: Also eine Handlung, die sowohl materiell möglich, als auch semantisch plausibel sein muss, aber materiell noch nicht aktualisiert ist.

- Infrastruktur: Alles, was funktionieren muss, um die projizierte Handlung möglich zu machen und alles was funktionieren muss, damit wiederum das funktioniert, etc.

Das klingt erstmal nicht so kompliziert, aber denkt man die Interdependenzen mit, wirds vertrackt. Mal sehen: Die projizierte Handlung ist von der Perspektive abhängig, die Perspektive ist von der verfügbaren Infrastruktur abhängig, die verfügbare Infrastruktur ist von der Perspektive abhängig, die ja selbst aus projizierten Handlungen besteht, die wiederum von der Infrastruktur abhängen.

Die dividuelle Weltinteraktion als materielle Turing-Maschine

Aber hier ist der Trick: die ständige neu erzeugte Spannung zwischen den interdependenten Vektoren Perspektive, projizierte Handlung und Infrastruktur, treibt die Machine voran.

Hier wie es doch eigentlich läuft: Die vorhandenen Infrastrukturen machen aus einer bestimmten Perspektive die projizierte Handlung einer Pfadgelegenheit plausibel, die, sobald sie genommen wurde, Teil der pfadabhängigen Infrastruktur wird, was wiederum die Perspektive um eine Pfadgelegenheit weiterschiebt, damit sie die nächste Pfadgelegenheit anvisieren kann.

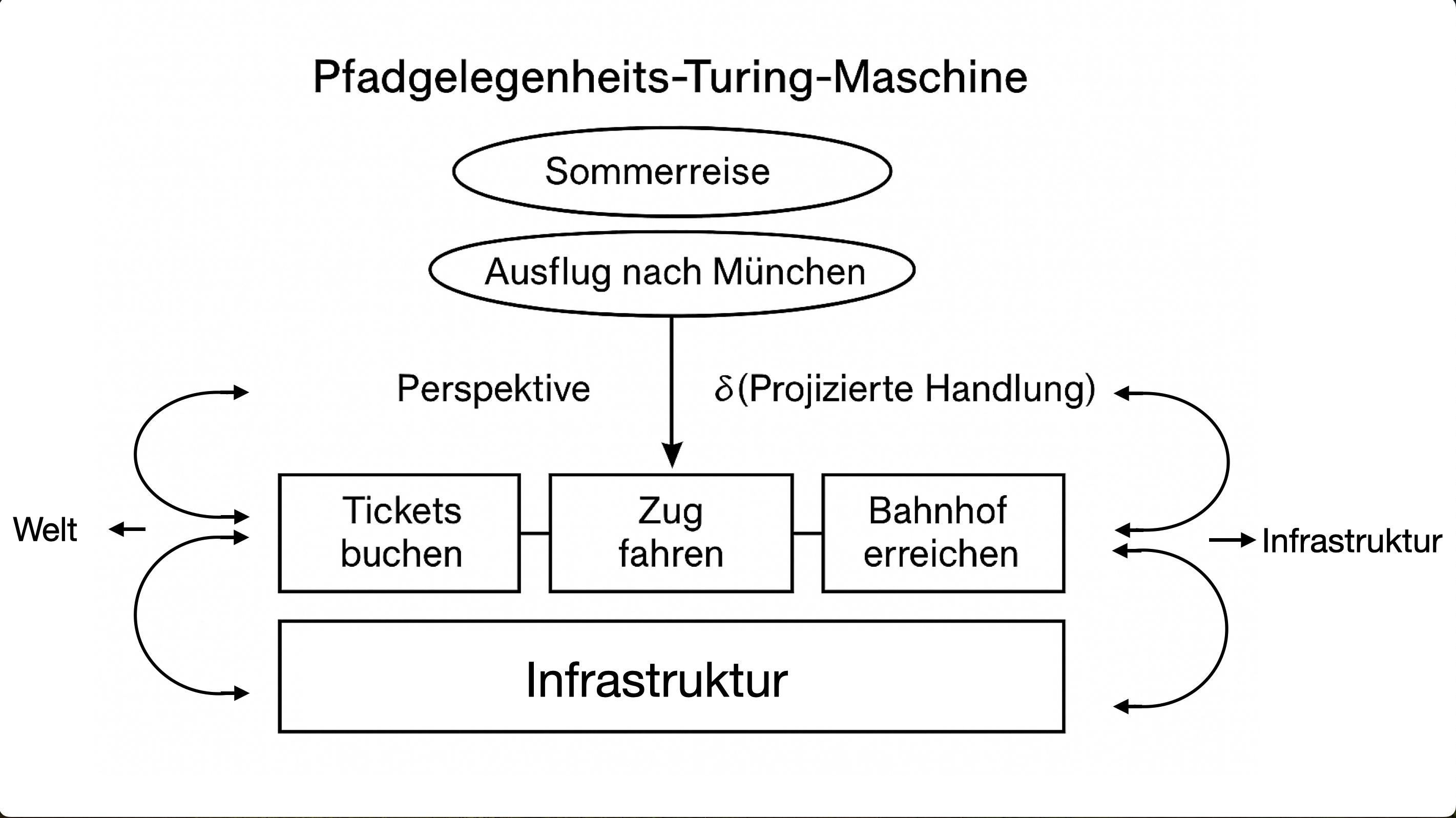

Stellen wir uns vor, es ist Sommer und ihr wollt einen Sommerausflug nach München machen, denn Sommerausflüge nach München sind schön. Dafür muss man aber unterschiedliche pfadabhängige Pfadgelegegenheiten wahrnehmen, etwa „Ticket kaufen“.

Wir können uns das so vorstellen: Die Pfadgelegenheit „Ausflug nach München“ rückt die Pfadgelegenheit „Zugfahren“ in unsere Perspektive, die wiederum die Perspektive auf „Tickets Buchen“ verschiebt. Ist die bis dahin projizierte Handlung: „Tickets Buchen“ vollzogen, wandern die Tickets in die Infrastruktur und bereiten damit die Pfadgelegenheit des nächsten Schritts vor. Die Veränderung der Infrastruktur wiederum verschiebt die Perspektive, nämlich unter anderem, um eine Pfadgelegenheit weiter. Zu, z.B. Termin in den Kalender eintragen, Hotel buchen, oder zum Bahnhof kommen und dann geht der Spaß geht von vorn los. Und so kommt man Zug um Zug zum Zug und schließlich nach München.

P (Perspektive)

I (Infrastruktur)

δ (Handlung)

δ : (Pt, It) → (Pt+1, It+1)

Pt: „Tickets Buchen“ (aktueller Fokus)

It: Bahnwebsite, BahnInfrastruktur, Kreditkarte, Erwartungen

δ: Ausführung der Buchung

Pt+1: „zum Bahnhof kommen“, neues Perspektivfeld.

It+1: Bisherige Infrastruktur + Tickets

Die dividuelle Weltinteraktion ist eine materielle Turing-Maschine, die die Welt entlang der Übergangswahrscheinlichkeiten δ und über die Herstellung und Nutzung von Pfadgelegenheiten Schritt für Schritt in Infrastruktur verwandelt. Ich nenne sie deswegen auch das „Beppo der Straßenkehrer„-Modell der dividuellen Subjektivierung. Ein Besenstrich nach dem anderen und irgendwann ist die Straße sauber.

Aber weil wir uns im Gegensatz zu Beppo als „Individuen“ erzählen, die eine von ihrer Infrastruktur unabhängige Agency haben, verhalten wir uns eher wie Markow-Bots, die bei jedem ihre Schritte ihre Pfadabhängigkeiten vergessen und dennoch ihre Wahrscheinlichkeiten reproduzieren. Das Dividuum und seine Pfadgelegenheiten zu denken, bedeutet auch, mentale Verantwortung für die eigenen Infrastrukturen zu übernehmen.

Was ist Freiheit?

In unserem Dividuums-Welt-Interaktions-Modell ergibt sich daraus ein anderes, aber gut formalisierbares Modell von Freiheit, bzw. Agency, das ich aus Anlass eines Interviews mit Joscha Bach in Krasse Links No 31 einmal so ausgemappt habe:

Das, was Joscha Agency nennt und sie der Intelligenz des „Agents“ zuschreibt, nennt die Cyborg Freiheit. Konkreter: horizontale Freiheit, bzw. Positive Freiheit. Man könnte sie auch relational-materielle Agency nennen.

Unsere Freiheit ist der Ausschnitt, der uns zugänglichen Pfade im Netzwerk der Pfadgelegenheiten.

Unsere Freiheit ist diskret, also abzählbar. Sie existiert nur in konkreten, materiellen Pfadgelegenheiten, die uns zu einem Zeitpunkt x zur Verfügung stehen: der Wasserhahn, das Stück Straße zum Weg auf die Arbeit, das Stellenangebot in der Zeitung, das Essen im Restaurant, das Wort auf der Zunge. Die Pfade, auf die die Pfadgelgenheiten führen sind ungewiss, aber das heißt nicht, dass wir ziel- und planlos sind.

Ziele sind Netzwerkzentralitäten im Netzwerk der Erzählungen. Wir sind immer auf Mission als Maincharakter in den vielen Geschichten, die wir uns über uns selbst erzählen und die steuern alle auf ein Happyend?

Pläne sind imaginierte Pfade im Netz der Pfadgelegenheiten auf dem Weg zum Happyend. Mal mehr mal weniger konkret, mal mehr oder weniger realistisch, etc. Damit ein Plan glückt, müssen Pfadgelegenheiten teils hart erarbeitet werden und manche Pfadgelegenheiten kann man nur erhoffen. Wenn die Ungewissheit zu groß wird, muss man Pläne auch beerdigen und das ist immer schmerzhaft.

Das Netz der Pfadgelegenheiten hat ebenfalls Netzwerkzentralitäten und die nennen wir „Liquidität“. Geld ist nicht der einzige, aber netzwerkzentralste Hub in diesem Netzwerk, zumindest im Kapitalismus.

Damit können wir schon mal drei Freiheiten ausmappen:

Die nominelle Freiheit ist die Anzahl, Vielfalt und Qualität der Pfadgelegenheiten, die von einem Dividuum zum Zeitpunkt X ausgehen und deren Länge durch das Geld als Radius begrenzt wird. Die nominelle Freiheit ist also der Ausschnitt im Netz der Pfadgelegenheiten, der für das Dividuum zum Zeitpunkt X zugänglich ist. Es ist nur eine theoretische Freiheit, weil sich niemand die Arbeit machen würde, diese Pfade auszukartographieren.

Die plausible Freiheit ist das viel kleinere Subset dieser Pfade, die dem Dividuum tatsächlich als „plausibel“ im Bewusstsein schwirren. Sie wird somit einerseits durch die nominelle Freiheit begrenzt, aber auch durch die dem Dividuum zugänglichen Erzählungen. Diese plausiblen Pfade sind natürlich imaginiert und auch hier gilt: sie sind nicht rigoros ausgemappt und schon gar nicht vollständig und oft auch gar nicht wirklich plausibel, wenn man genau hinsieht, aber sie bilden das Freiheits-Hintergrundrauschen, vor dessen Kulisse jede Pfadentscheidung getroffen wird. Sie ist der Raum, in dem wir planen und entscheiden. D.h. jede Pfadentscheidung ist immer eine Entscheidung gegen andere plausible Pfade in diesem Raum.

Die geplante Freiheit ist die Freiheit, die wir im Alltag spüren. Hier ist die Schmerzempfindlichkeit am größten. Geplante Freiheit ist die Leichtigkeit (oder nicht), mit der wir unseren Plänen nachgehen. Nichts vermittelt so sehr das Gefühl von Unfreiheit, als wenn Barrieren unsere Pläne verhageln.

Horizontale Macht (auch hegemoniale Infrastrukturmacht) begrenzt unsere nominelle und damit die horizontale Freiheit. Als Pfadopportunist*innen nehmen wir diese Form der Macht nicht als Gewalt wahr, weil die vorenthaltene Agency nie erwartet wurde. Wir fügen uns.

Vertikale Freiheit (auch negative Freiheit) ist geplante Freiheit. Vertikale Macht (auch souveräne Infrastrukturmacht), also Gewalt, kann sich jederzeit zur Netzwerkzentralität in den Pfadabhängigkeiten Deiner Pläne machen und macht Dich somit extrem abhängig. Freiheit von dieser Form der Abhängigkeit ist die Freiheit, planen zu können.

Und dann gibt es noch die semantische Macht (auch hegemoniale Semantikmacht), die die plausible Freiheit … zumindest mitgestaltet. Wer erzählt die Geschichten, die umherschwirren, an denen auch wir unsere Lebenspfade, also Pläne orientieren?

Was auch spannend wäre: „Chancengleichheit“ aus Cyborgsicht einmal auszubuchstabieren.

Das Orientierungswissen im Latentspace

Der Raum der Pfadgelegenheiten ist ein komplexes Netzwerk, aber in diesem Netzwerk finden wir uns intuitiv zurecht, weil wir ein Leben darauf trainiert haben, es zu navigieren. Wir kennen unsere Pfade und haben ein grobes Orientierungswissen. In Krasse Links 69 formulierte ich das so:

Wir werden immer schon in ganz konkrete materielle und semantische Strukturen hineingeboren und deswegen begegnen uns alle Dinge und Worte als immer schon in materiell funktionale Pfade (Löffel als Pfadgelegenheit zum Brei essen), und ihre Pfadabhängigkeiten (Schüssel, Tisch, Essen), sowie in soziale Netzwerke (Mama füttert mich mich Löffel) und in semantischen Pfade („Will Löffel!“) eingebunden.

Weil wir keine Individuen sind, die sich der Welt gegenüberstellen, sondern relationale Materialist*innen, denken wir weder in „Objekten“ noch in „Begriffen“, sondern in Pfaden.

Denkt mal über das Denken nach und beobachtet euch selbst: Nachhausefinden, Planen, Sprechen, Kuchenbacken, Singen, Erzählen, Nachdenken, Erinnern, Kopfrechnen, Forschen, ein Wissenschaftlicher Versuch – all das sind Pfade. Um uns unsere Schuhe zuzubinden, müssen wir zuerst in die Hocke gehen, dann mit der einen Hand den einen und mit der anderen den anderen Schnürsenkel greifen und so weiter. Jeder Schritt ist notwendig, also eine Pfadabhängigkeit für den nächsten Schritt.

Dieselben Bewegungs-Pfadabhängigkeiten sind aber selbst wiederum in andere Kontexte eingewoben. Wenn z.B jemand im Trainingsanzug in die Hocke geht, gibt es diesen Moment der Unsicherheit, ob er sich die Schnürsenkel binden will, oder in den „Slav Squat“ geht.

Handlungen und ihre Infrastrukturen sind als materielle Pfadgelegenheiten mit dem Raum der semantischen Pfdgelegenheiten rhizomatisch verwoben. Oder anders: Semantik und materieller Weltbezug bilden einen gemeinsamen Latent Space, den wir nur von innen und immer nur entlang konkreter Pfade kennenlernen. Alles ist eins. Ja, doch, Spinoza, aber mit Übergangswahrscheinlichkeitsmatrix statt Kausalitätsketten.

Der Latent-Space ist nicht zufällig anschlussfähig, an das was Deleuze das „Virtuelle“ nennt, denn auch Deleuze ist Spinozaleser. Das „Virtuelle“ nennt er das „Feld der Differenzen“, das zu jedem gegebenen Jetzt den Raum des Möglichen vorzeichnet, also eine Struktur, die immer schon vor jeder konkreten Handlung wirksam ist: sie legt fest, welche Aktualisierungen überhaupt in Frage kommen. Aber wenn das Virtuelle der globale Möglichkeitsraum von Differenzen ist, dann sind die Pfadgelegenheiten die lokale Zugriffspunkte eines Dividuums auf diesen Raum. Die kleinste relevante Einheit dieses Raums ist aus dieser Sicht nicht die abstrakte Differenz, sondern die konkrete Pfadgelegenheit: die Möglichkeit, eine Differenz als Pfad zu aktualisieren.

In Krasse Links 73 schrieb ich:

Man kann sich das Netz der Pfadgelegenheiten als eine riesige, komplexe, multidimensionale Landschaft mit Tälern und Schluchten vorstellen, die die wahrscheinlichen Pfade vorzeichnen, durch den der Nutzen entlang der infrastrukturellen Übergangswahrscheinlichkeiten pfadopportunistisch fließt und an dessen Engstellen sich Macht konzentriert und wo die Oligarchen ihre Schmerzkraftwerke betreiben.

Das bezog sich auf die Ökonomie als Ganze. Denn auch das ist eine Pfadgelegenheit, die in der Pfadgelegenheit steckt: Eine Politische Ökonomie der Pfadgelegenheiten mit der man die Wirtschaftlichen Zusammenhänge präziser und politischer beschreiben kann. Die Grundlagen dafür ist die Macht-Interdependenz-Theorie und wie man von dort zur Macht/Wert-Formel kommt.